最終更新日:2026/03/30

SAML認証とは?SSOを実現する手順・仕組みを解説

目次

企業で利用するSaaSが増えるなか、アカウントや権限の管理はますます複雑化しています。IDやパスワードの更新に手間がかかるうえ、退職者アカウントの削除漏れなどセキュリティリスクも生じます。

こうした課題を解決する仕組みのひとつが『SAML(サムル)』です。SAML認証を使えば、一度のログインで複数のサービスに安全にアクセスできる『SSO(シングルサインオン)』を実現できます。

本記事では、SAMLの基本的な仕組みや認証の流れを整理しながら、導入によってどのような利便性や安全性が期待できるのかを解説します。

認証管理の負荷を見直したい方や、SSO導入を検討する際の判断材料として、参考にしていただければ幸いです。

SAMLとは

SAML(サムル)とは、『Security Assertion Markup Language』の略で、異なるサービス間でログイン情報を安全に共有する仕組みです。IdP(Identity Provider:認証を行なう側)とSP(Service Provider:認証を受け取る側)の間で認証情報を安全にやり取りするための共通ルール(通信プロトコル)を指します。

この仕組みを利用することで、一度のサインインで複数の業務アプリにアクセスできる『SSO(シングルサインオン)』を実現できます。従業員はサービスごとにIDやパスワードを入力する手間がなくなるため、業務の効率化やパスワード管理の負担軽減が可能です。一方で、情シス担当者は認証情報を一元的に管理できるため、運用の効率化やセキュリティ強化につながります。

近年は、業務のクラウド化により多くのサービスがSAMLによるSSOを標準サポートしています。企業が利用するサービスが増えるほど、SAMLはログイン情報を安全かつ効率的に管理する仕組みとして活用されているのです。

SAML認証の仕組み

SAML認証は、IdPとSPの間で認証情報をやり取りすることで成り立ちます。

IdPは、ユーザーの認証を担うシステムです。ユーザーの本人確認を行ない、SAMLアサーション(認証結果の電子証明)を発行する役割を持っています。発行されたアサーションは署名付きでSPに送られ、認証情報として活用されます。

SPは、ユーザーが実際に利用するサービスや業務アプリのことです。IdPから受け取ったSAMLアサーションの電子署名や有効期限を検証し、問題がなければログインを許可します。このとき、アサーションに含まれる情報を自社のユーザーアカウントと照合し、利用できる機能や権限を決定する仕組みです。

このように、IdPとSPが連携することでSAML認証が成立し、SSOの利便性と安全性を両立できます。

あわせて読みたい

-

IdPとは? 知っておきたい認証基盤の仕組みと運用効率化の手順

複数のクラウドサービスの認証をまとめて管理できるIdP。本記事では、仕組みやメリット、導入・運用時の注意点をわかりやすく解説します。セキュリティ強化と業務効率化を両立したい方に最適です。2026/03/30

SAML認証の種類

SAML認証には、ユーザーがどこからアクセスを開始するかによって、次の2つの方式があります。それぞれの流れと特徴について解説します。

- IdP Initiated方式

- SP Initiated方式

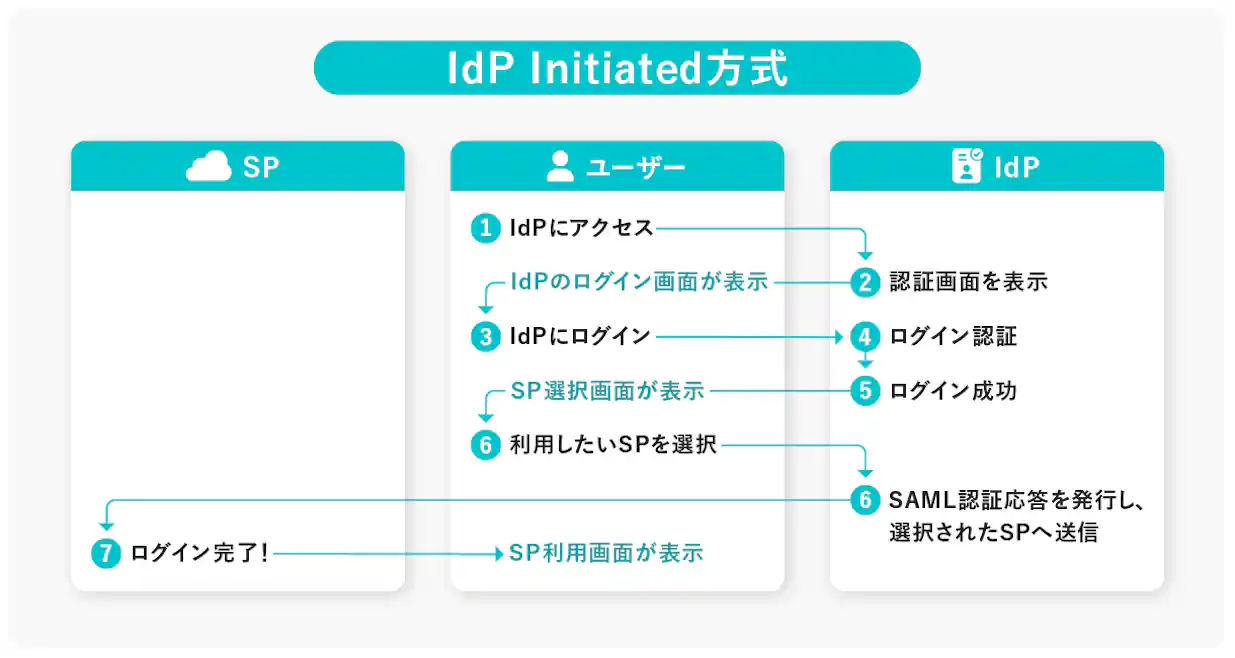

IdP Initiated方式

ユーザーが最初にIdPのポータルへアクセスし、ログインを行なう方式です。IdPで認証が完了すると、ユーザーの認証情報を含むSAMLアサーションが生成され、ユーザーはそのままIdPのポータル画面から利用したいサービス(SP)を選択できます。

この方式は、社内ポータルから複数のSaaSをまとめて利用するケースでよく採用されます。

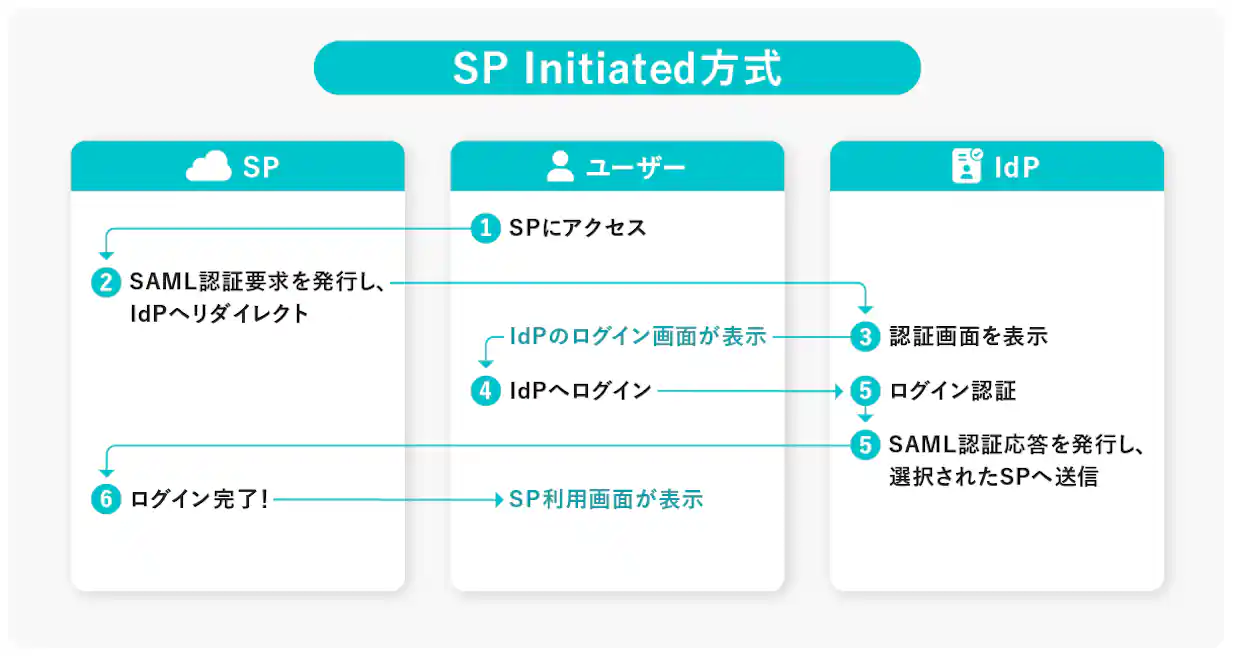

SP Initiated方式

ユーザーが最初に利用したいサービス(SP)からアクセスを開始する方式です。SPがこのユーザーは誰であるか、を確認するためにIdPへリダイレクトし、IdPで認証が完了するとSAMLアサーションが返され、SP側のログインが自動的に完了します。

この方式は、SaaSのログインボタンから直接アクセスするケースで利用されます。

SAMLとOAuthはどう違う?混同しやすい2つの仕組みを整理

SAMLを理解するうえで、よく比較されるのが「OAuth(オーオース)」です。どちらもユーザー情報を安全にやり取りする仕組みですが、目的が異なります。SAMLは「ユーザーが誰か」を証明する認証(authentication)のための仕組み、OAuthは「認証済みのユーザーが何をしてよいか」を制御する認可(authorization)の仕組みです。

OAuthはユーザーを『認可』する仕組み

OAuthは、複数のウェブサービスやアプリケーションを安全に連携させるための認可プロトコルです。通常、サービスを利用するにはそれぞれのIDとパスワードを入力する必要がありますが、OAuthを使えば認証情報(IDやパスワード)を直接やりとりせずにデータや機能を共有できます。

たとえば、オンラインアルバムに投稿した写真を自動でSNSにも共有する仕組みはOAuthの代表例です。このときユーザーは、SNSのパスワードをアルバムサービス側に渡すのではなく、一時的な「アクセス権(トークン)」を発行して特定の操作だけを許可します。

つまり、OAuthは「すでに認証されたユーザーが、外部サービスにどこまでアクセスできるか」を制御するための仕組みです。

SAMLはユーザーを『認証』する仕組み

一方のSAMLは、ユーザーが誰であるかを証明するための認証プロトコルです。IdPが本人確認を行い、その結果をSPに安全に伝えることで、ユーザーは一度のログインで複数の業務アプリにアクセスできます。

この仕組みにより、SAMLは企業システムのSSOを支える代表的なプロトコルとして広く採用されています。とくに、SaaS利用が増える企業では、複数アカウントを安全かつ効率的に管理する基盤として欠かせない存在です。

SAMLによるSSOのメリット

SAMLによるSSOを導入すると、ログインの煩雑さを解消しながら、全社的なセキュリティと運用効率を高められます。ここでは、企業がSAMLを採用する主な理由と、その具体的なメリットを次の3つに分けて解説します。

- ユーザーの利便性が向上する

- セキュリティを強化できる

- アクセスの一元管理が可能になる

ユーザーの利便性が向上する

SAMLを用いたSSOを導入すると、一度のログインで複数のサービスを利用できるようになります。何度もログインする手間がなくなり、必要なサービスにすぐアクセスできるため、作業の中断を防いで業務効率を高められます。再ログインやパスワード忘れによる問い合わせも減らせるため、情シス担当者の負担も削減できます。

共通のログインポータルを整備すれば、従業員が迷わず必要なアプリを開けるようになります。結果として、業務スピードや従業員体験の向上にもつながります。

セキュリティを強化できる

SSOは、複数の観点から企業のセキュリティを高めます。

まず、パスワードの漏えいリスクの低減です。ユーザーはIdPの認証情報だけを利用するため、複数サービスでの使い回しや、推測されやすいパスワード設定を防げます。さらに、SP側ではパスワードを保持しないため、万が一SP側に不正アクセスなどのトラブルが起きても、パスワードが流出するリスクを最小限に抑えられます。

また、IdPで多要素認証(MFA)やアクセス制限を一括適用できるため、サービス全体で統一したセキュリティポリシーを実現可能です。

SAMLによるSSOは、パスワード管理と認証統制の両面から企業全体の安全性を高める仕組みといえます。

あわせて読みたい

-

多要素認証とは?二要素認証との違い・メリット・導入ポイントを解説

「パスワードだけでセキュリティは万全?」と不安な情シス担当者に向けて、多要素認証の仕組みや二段階認証との違い、導入のメリット・デメリット、製品を選定するポイントをわかりやすく解説します。2026/03/30

アクセスの一元管理が可能になる

SAMLによるSSOを導入すると、各サービスへのログイン経路をIdPに集約できます。どの従業員が、どのサービスにいつアクセスしたかを把握できるため、アクセス制御や監査対応が容易になります。

さらに、IdP上で認証ポリシーを統一して設定できるため、サービスごとに個別ルールを管理する手間も不要です。これにより、セキュリティを保ちながら運用負荷を大幅に減らせます。

なお、ユーザー情報の作成や削除を自動化したい場合は、SAMLとあわせてSCIM(System for Cross-domain Identity Management)を利用します。SCIMは、IdPと各サービス(SP)の間でユーザー情報を自動的に同期・整合させる仕組みです。入社・異動・退社などの変更をIdP側で登録するだけで、各サービスにも自動反映されるため、手動設定や削除漏れを防止できます。

クラウド人事労務ソフトSmartHRのシングルサインオン(IdP機能)を導入した企業では、従来のSSO運用に比べて月約25万円のコスト削減と設定工数のほぼゼロ化を実現しました。SmartHRを業務の入口とすることで、従業員体験の向上にもつながっています。

あわせて読みたい

-

IdP機能で約月25万円のコストとSSO連携の工数をゼロに。SmartHRを起点に従業員体験が向上

SAMLによるSSOのデメリット

SAMLによるSSOは多くの利点がありますが、同時にいくつかの注意点も存在します。仕組みを理解せず導入すると、思わぬリスクや運用課題を招くおそれがあります。ここでは、SAMLを利用する際に押さえておきたい主なデメリットを紹介します。

- 不正アクセス時の被害が拡大しやすい

- サービスが停止するとアクセスできない

- SAML非対応のサービスもある

不正アクセス時の被害が拡大しやすい

SAMLによるSSOは、一度の認証で複数のサービスにアクセスできるのが大きな利点です。一方で、ひとつの認証情報が突破されると、連携しているすべてのサービスに不正アクセスされるおそれもあります。

たとえば、IdPのアカウント情報や多要素認証コードが盗まれた場合、攻撃者は正規ユーザーになりすまして複数のシステムに侵入できてしまいます。そのため、IdPの保護はとくに重要です。強固なパスワードポリシーの運用に加え、多要素認証(MFA)やログ監視を組み合わせた多層的な防御体制を整える必要があります。

サービスが停止するとアクセスできない

SAML環境では、IdPがすべての認証処理を担います。そのため、IdPが停止すると、連携しているすべてのサービスにログインできなくなるおそれがあります。これは、IdPが単一障害点となる構造的なリスクです。

こうしたリスクを踏まえ、トラブル時の可用性や事業継続性をどう確保するかを検討しておきましょう。冗長化や代替手段の整備、ベンダーのSLA(稼働率保証)確認など、自社の運用体制に合わせた対策をあらかじめ計画しておくと安心です。

SAML非対応のサービスもある

すべてのシステムやサービスがSAML認証に対応しているわけではありません。とくに、古いアプリケーションや社内で独自開発されたシステムでは、SAMLを利用できない場合があります。

こうした環境では、ユーザーが個別にIDとパスワードを管理する必要があり、認証を完全に一元化するのは難しくなります。また、一部のサービスではSAML対応に追加費用が発生することもあるため、導入コストと運用工数のバランスを考慮して判断することが重要です。

多くのシステムを運用している場合は、すべてを一度に統合しようとせず、まずは認証回数を減らすことから始めるのも効果的です。導入前に自社システムの対応状況を整理し、段階的にSSO環境を整えていくと、無理なく運用を安定させられます。

SAML認証の安全性が高い3つの理由

SAMLは多くの企業のシステムで採用される、信頼性の高い認証方式です。ここでは、その安全性を支える次の3つの要素について解説します。

- デジタル署名

- 暗号化

- 相互認証

デジタル署名

SAMLでは、やり取りする認証データに電子署名(デジタル署名)が付与されます。これにより、データが改ざんされていないこと、正規のIdPが発行したものであることを確認できます。署名の検証により、偽の認証情報はSP側で弾かれるため、改ざんやなりすましを防止できます。

暗号化

SAML通信はHTTPS(ウェブ通信を暗号化するプロトコル)で保護されており、認証情報や属性データは暗号化された状態で送信されます。必要に応じてアサーション自体も暗号化でき、通信経路上での盗聴や漏えいを防ぐ仕組みです。

相互認証

SAMLでは、IdPとSPが互いに信頼できる相手かを確認する仕組みを採用しています。事前に証明書を交換しておくことで、IdPは信頼済みのSPにのみ情報を渡し、SPも正規のIdPからの情報だけ受け付けます。この相互確認により、なりすましや偽サイト経由の不正アクセスを防止できます。

SAML以外のSSO方式とその特徴

SSOを実現するには、SAML以外にもいくつかの方式があります。ここでは、代表的な5つの方式とSAMLとの違いを整理します。

方式名 | 特徴(SAMLとの違い) |

|---|---|

フェデレーション方式(OIDC+OAuth) | ・認可を中心としたOAuthに、認証を拡張したOIDCを組み合わせた方式。 ・主にAPI連携やモバイルアプリで利用されるが、企業内での厳密な属性管理やポリシー統制にはSAMLの方が適している。 |

証明書認証方式 | ・端末証明書を用いて利用者を特定し、パスワードを使わずに認証を行なう方式。 ・セキュリティは高いものの、証明書の発行・更新・失効に手間がかかり、運用負荷が大きくなりやすい。 |

エージェント方式 | ・各アプリケーションサーバーに専用のエージェントを導入し、認証を連携させる方式。 ・個別設定が必要なため、導入・更新の工数が増えやすく、保守性に課題がある。 |

リバースプロキシ方式 | ・前段のプロキシサーバーで認証をまとめて実行する方式。 ・SAML非対応のシステムも包括できるが、構成が複雑化し、ボトルネックや障害発生時の影響範囲が広くなる傾向がある。 |

代理認証方式 | ・ID/パスワードを代行入力してログインする画面操作型の仕組み。 ・簡易的に導入できるが、資格情報の管理リスクが高く、安定した運用には向かない。 |

それぞれに特長はありますが、企業システムを安全に統合管理するうえでは、SAMLが広く採用されている方式のひとつです。

SmartHRでSAML・SSOを導入しよう

SAMLは、複数のサービスを安全かつ効率的に利用するための代表的な認証プロトコルです。一度のログインで複数の業務アプリにアクセスできるSSOを実現し、ユーザーの利便性とセキュリティを両立します。

とくに、SaaSの利用が急増する企業では、アカウント管理やアクセス制御を一元化できるSAMLの仕組みが欠かせません。統一された認証基盤を整えることで、情報漏えいや設定ミスなどのリスクを抑えつつ、運用負荷の軽減にもつながります。

SmartHRでは、このSAMLを活用したIdP機能(シングルサインオン)を提供しています。従業員データと連携してアカウントを管理できるため、入退社や異動時のアカウント発行・削除を手作業で行なう負担を軽減できます。セキュリティ強化と業務効率化の両立を目指す企業さまは、ぜひ以下の資料をご覧ください。

お役立ち資料

1分でわかる!SmartHRのシングルサインオン(IdP機能)

この資料でこんなことが分かります

- SmartHRのIdP機能とは

- SmartHRのIdP機能の特徴

- 便利な機能と導入による効果

星陽介

SIerでキャリアをスタートした後、大手製造メーカーにて海外拠点向けのアプリケーション・セキュリティ・インフラ基盤を含む幅広い領域を担当。

保有資格は情報処理技術者試験の高度区分6区分(ITストラテジスト・システム監査技術者・プロジェクトマネージャ・システムアーキテクト・情報処理安全確保支援士・データベーススペシャリスト)に加え、英検1級。

技術力と実務知見を活かし、専門性の高い内容をわかりやすく伝えることをモットーに活動中。IT・英語の専門性を強みに、IT系の記事監修・コンサルティング・翻訳業務に従事している。

SmartHR コラム編集部

SmartHRコラムはお客さまの課題解決をサポートするメディアです。機能解説やイベントレポートなどの情報をお届けします。

すぐにわかるSmartHR情シス機能紹介2点セット

この資料でこんなことが分かります

企業が直面するSaaS運営上の課題

SmartHRの「ID管理」とは?

SmartHRの「シングルサインオン(IdP機能)」とは?

便利な機能と導入による効果

フォームの入力欄が表示されない方は SmartHRお問い合わせフォーム新規タブまたはウィンドウで開く よりお問い合わせください。

お気軽にお問い合わせください

SmartHR導入に関するご相談、

見積もりのご依頼、

トライアルを受け付けています。