最終更新日:2026/03/30

シングルサインオンとは?メリット・デメリットや製品の選び方を解説

目次

ひとり情シスや兼任情シスの担当者にとって、日々のID管理の負担や、退職者アカウントの削除漏れといったセキュリティリスクに不安を感じる担当者も多いのではないでしょうか?

こうした課題を解決する仕組みが「シングルサインオン」です。

本記事では、シングルサインオンの基本的な仕組みや導入のメリット・デメリット、自社にあった製品の選び方をわかりやすく解説します。

なお、アカウント管理の手間とセキュリティリスクの解決策として、クラウド人事労務ソフトSmartHRは「IdP機能(シングルサインオン)」を提供しています。

従業員は連携するSaaSにワンクリックでアクセスできるようになり、情シス担当者はアカウントの作成・削除を効率化しやすくなります。

お役立ち資料

1分でわかる!SmartHRのシングルサインオン(IdP機能)

この資料でこんなことが分かります

- SmartHRのIdP機能とは

- SmartHRのIdP機能の特徴

- 便利な機能と導入による効果

シングルサインオン(SSO)とは?

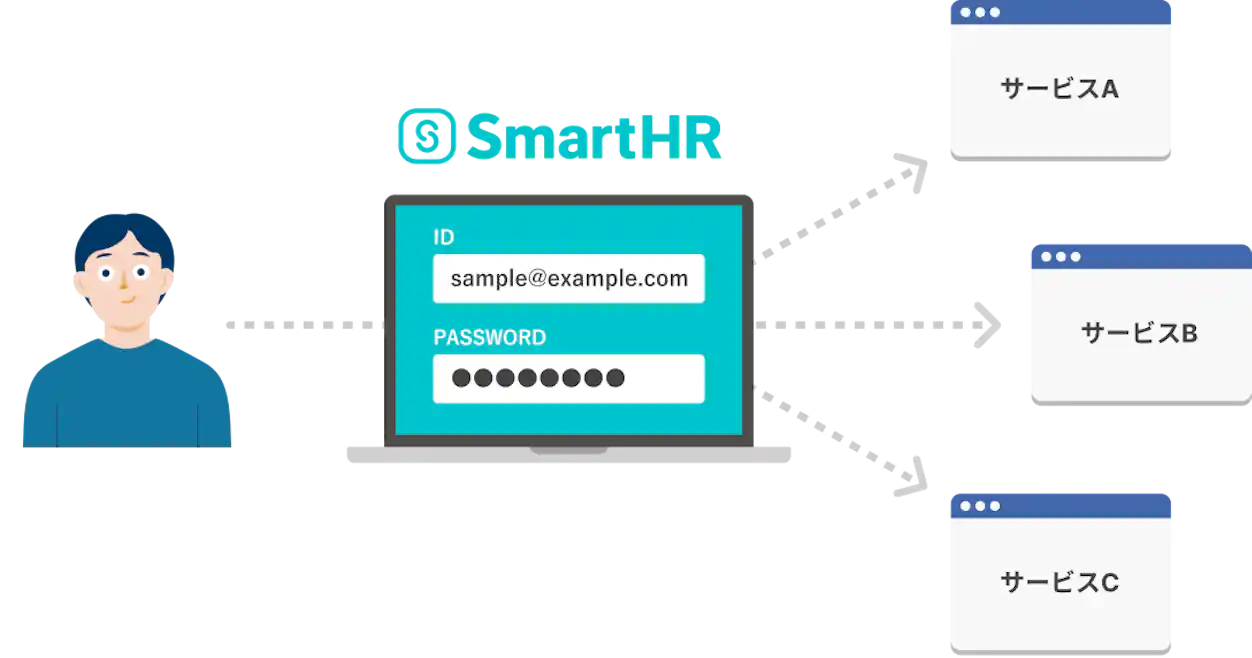

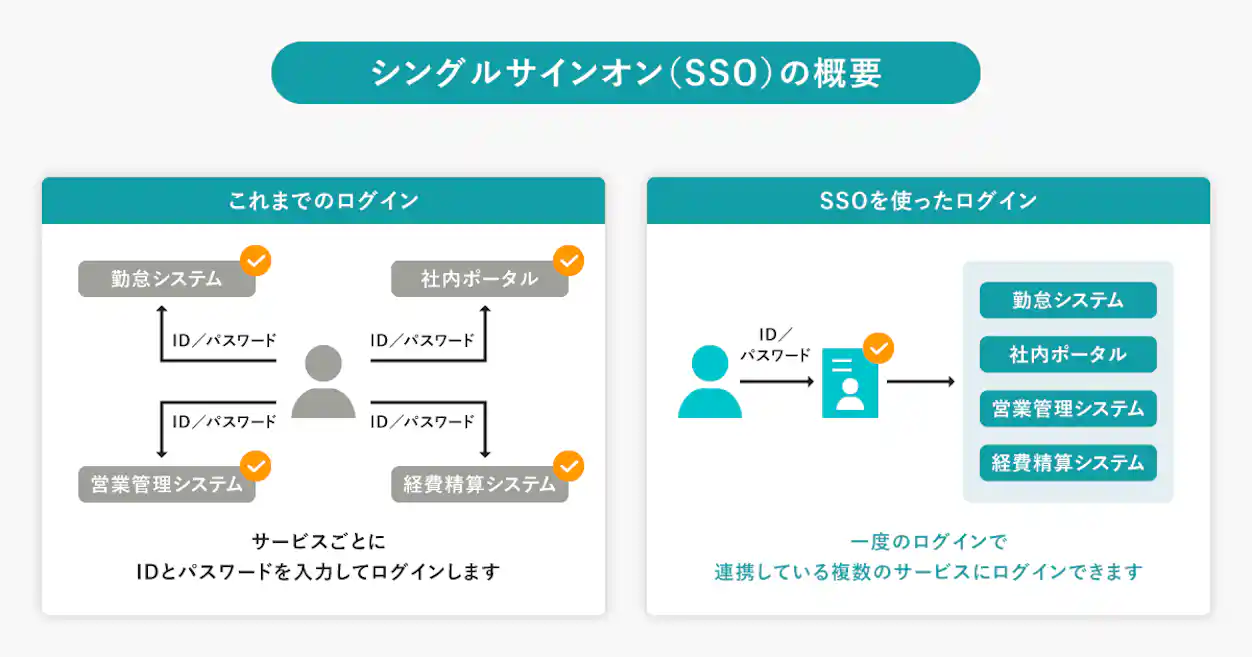

シングルサインオン(SSO)とは、一度の認証で、連携している複数のウェブサービスやアプリにログインできる仕組みです。

近年、企業では従業員が毎日多くのクラウドサービスを利用するのが一般的です。シングルサインオンを導入すると、朝一番のログインだけで、連携する全アプリケーションに追加の操作なしでアクセスできるようになります。

この仕組みの中心となるのが、認証を担う専用サーバーであるIdP(Identity Provider 以下、IdPと記載)です。IdPは「身分証明書の発行所」のようなもので、下記の役割を担います。

- ユーザーが本人であることを確認する

- IdPが各アプリケーションに対して、「このユーザーは本人確認済みです」という認証情報を提供する

各アプリケーションは、IdPが発行した認証情報を信頼することで、サービスごとの認証ステップを省略できる仕組みになっています。

シングルサインオンの必要性

シングルサインオンが必要とされる背景には、企業が利用するSaaSの増加に伴う課題があります。

従業員は多数のパスワードを管理しきれず、結果として同じパスワードを複数のサービスで使い回してしまうことがあります。1つのパスワードが漏えいすると一気に被害が広がるため、深刻なリスクにつながります。

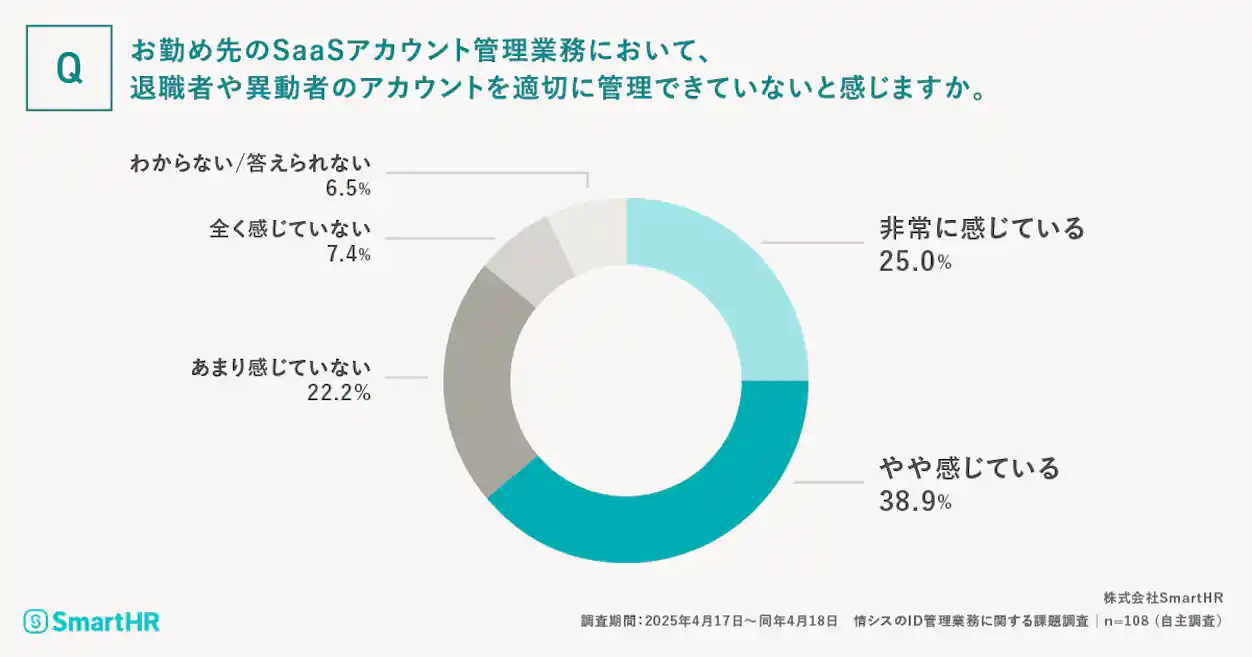

一方、管理者である情シス担当者も同様に負担を抱えています。弊社(株式会社SmartHR)の調査では、63.9%の情シス担当者が「退職者や異動者のアカウントを適切に管理できていない」と回答しています。

さらに、「パスワード忘れ」に関する日々の問い合わせ対応も、本来の業務を圧迫する大きな負担です。

シングルサインオンは、こうした従業員側と情シス担当者側双方の課題を同時に解決できる効果的な仕組みです。

多要素認証(MFA)との違い

シングルサインオンとMFA(多要素認証 以下、MFAと記載)には、下記の違いがあります。

- シングルサインオン:利便性を高める仕組み(一度の認証で複数サービスへのログインを可能にする)

- MFA:セキュリティを高める仕組み(SMSや生体認証など、複数方法を組みあわせて本人確認を実施する)

シングルサインオンの目的は、認証の回数を減らして業務を効率化することです。一度のログイン操作だけで、ほかの連携サービスにも自動的にログインできる状態を作ります。

一方、MFAの目的は、パスワードや生体認証といった複数の要素を使用して本人確認の精度を高めることです。

両者を組みあわせることで、利便性とセキュリティ強化を両立させやすくなります。

あわせて読みたい

-

多要素認証とは?二要素認証との違い・メリット・導入ポイントを解説

「パスワードだけでセキュリティは万全?」と不安な情シス担当者に向けて、多要素認証の仕組みや二段階認証との違い、導入のメリット・デメリット、製品を選定するポイントをわかりやすく解説します。2026/03/30

シングルサインオンを導入する3つのメリット

シングルサインオンの導入で、情シス担当者や従業員の業務は次のように改善します。主なメリットを3つ紹介します。

- 問い合わせ対応が減り生産性が向上する

- アクセス制御をシンプルにできる

- シングルサインオンとIDaaSによりフィッシング対策ができる

(1)問い合わせ対応が減り生産性が向上する

シングルサインオンを導入すると、従業員が覚えるパスワードは原則1つになるため、「パスワードを忘れた」などの問い合わせを削減できます。

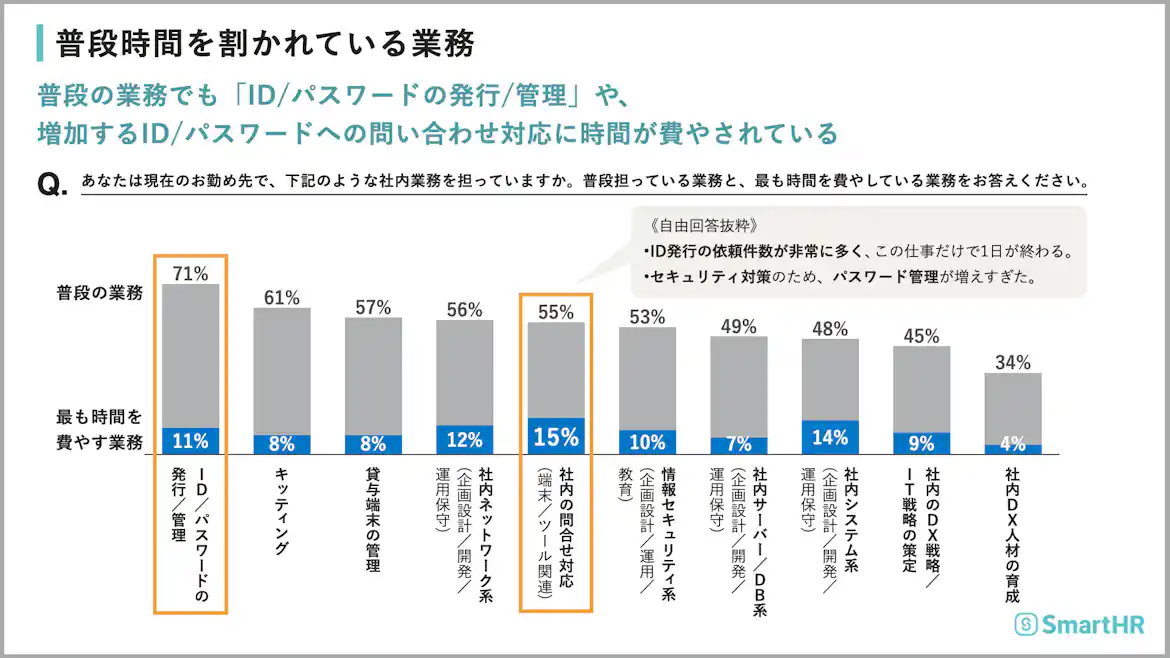

SmartHRの調査によると、情シス担当者が最も時間を費やしている業務が「ID・パスワードの発行と管理(71%)」でした。

情シス担当者はパスワードのリセット作業から解放され、IT戦略の立案など付加価値の高い業務に集中できます。また、従業員側もログインがスムーズになり、業務全体の生産性向上につながります。

(2)アクセス制御をシンプルにできる

シングルサインオンは、一度ログインするだけで複数のサービスへアクセスできる仕組みです。認証の入り口を1つにまとめるため、「誰がどのサービスへアクセスできるか」という基本的なアクセス制御をわかりやすく管理できます。

たとえば、会社のポータルサイトにログインすると、その後はメール・勤怠管理・ファイル共有など複数の業務システムへ追加のログインなしでアクセス可能です。

また、パスワードが1つで済むため、強力なパスワードやMFAと組みあわせた安全な運用を実現し、セキュリティを強化できます。

(3)シングルサインオンとIDaaSによりフィッシング対策ができる

IDaaS(Identity as a Service 以下、IDaaSと記載)とは、クラウド上でID認証やアクセス管理を提供するサービスです。IDaaSとシングルサインオンを組みあわせると、フィッシング詐欺に強い認証の仕組みを構築できます。

従業員が偽のログイン画面にパスワードを入力するリスクを減らせるだけではなく、IDaaSによってワンタイムパスワードや端末認証といったMFAを導入可能です。万が一パスワードが漏えいしても、MFAが不正ログインをブロックするため安全性が高まります。

また、条件付きアクセス機能を使えば、アクセス状況に応じて制御を自動化できます。ユーザーの行動や利用端末などをもとに不審なアクセスを自動で遮断するため、多層的な防御を実現しやすいでしょう。

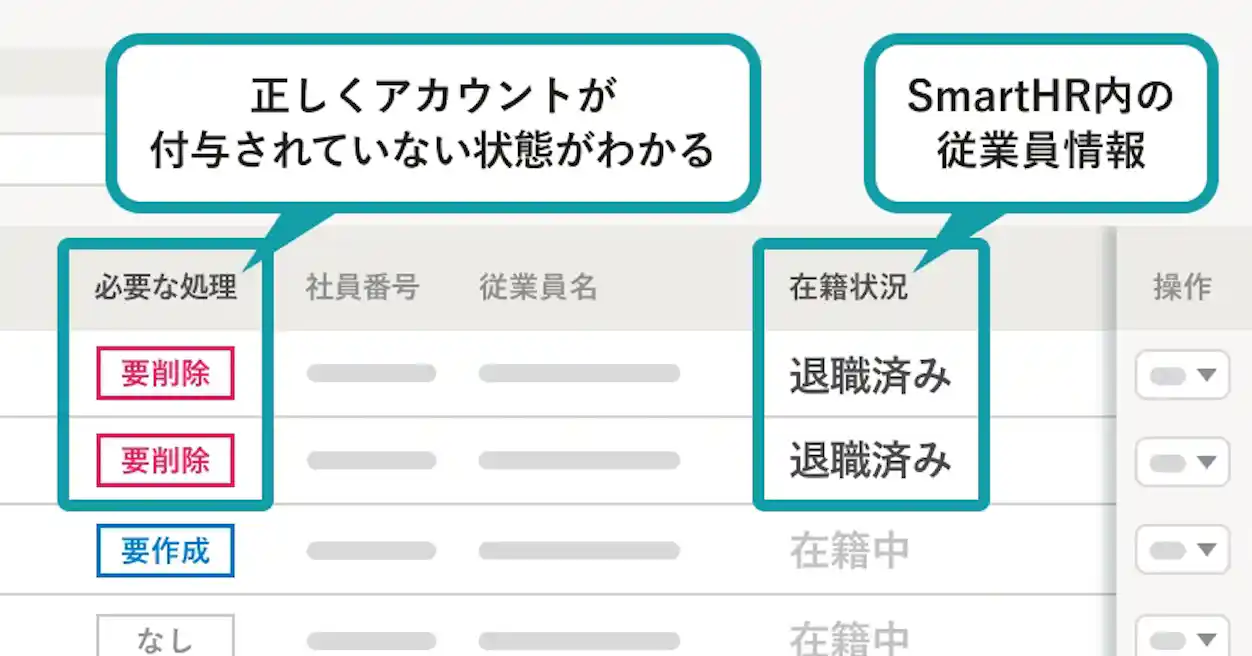

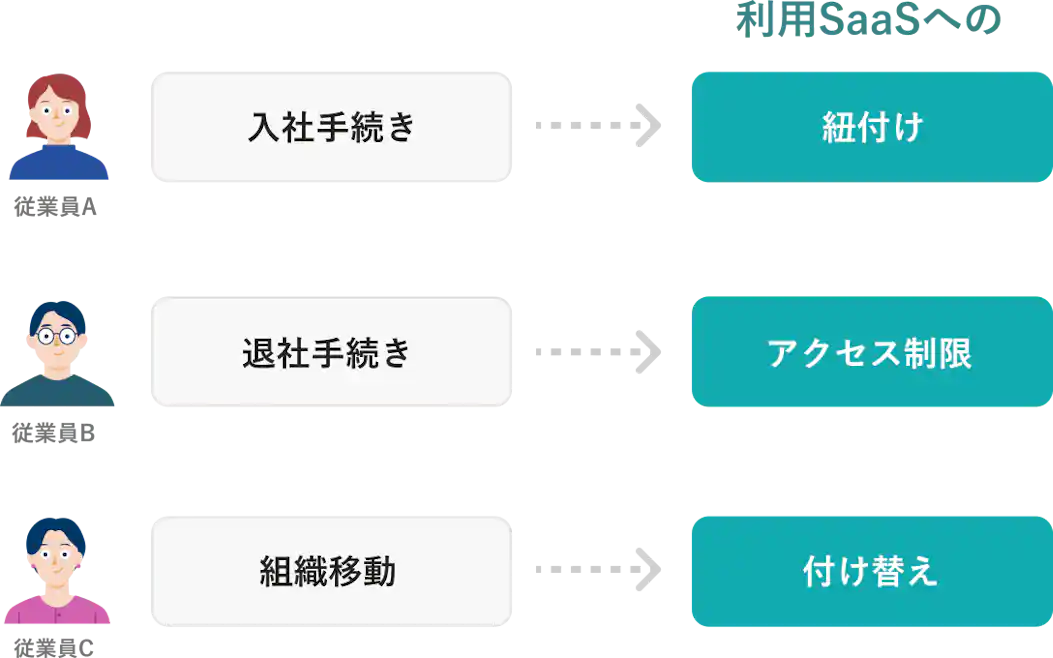

なお、アカウント発行・削除の効率化に必要なのが、最新かつ正確な人事情報です。SmartHRは、従業員データが集約された「人事情報マスター」として機能します。

これにより、入社時には新入社員に必要なSaaSアカウントの把握がしやすくなり、退職時には削除対象のアカウントも可視化できます。

情シス担当者が、手作業によるアカウント管理や人事部門との確認作業に追われがちな状況を、見直すヒントになるはずです。詳しくは、下記資料で整理しています。

お役立ち資料

3分でわかる!ID管理

この資料でこんなことが分かります

- 企業が直面するSaaS運営上の課題

- この課題、SmartHRの「ID管理」が解決します!

- SmartHRの「ID管理」とは?

- SmartHRの「ID管理」特徴

- ご利用イメージ

シングルサインオンを導入する3つのデメリットと対策

シングルサインオンの導入・運用には注意点もあります。安心して利用するために、事前にリスクと具体的な対策を把握しておきましょう。

- 連携サービスに不正アクセスされるリスクがある

- シングルサインオンの停止によりログインできなくなる

- 既存システムによっては利用できないケースがある

(1)連携サービスに不正アクセスされるリスクがある

シングルサインオンでは、ログインに使うID・パスワードが、すべての鍵を束ねる親鍵のような役割を果たします。万が一シングルサインオンのID・パスワードが漏えいした場合、連携する全サービスに不正にアクセスされかねません。

不正アクセスの対策として、MFAの導入が必須です。もしパスワードが漏洩しても、スマートフォンへの通知やワンタイムパスワード、指紋認証といった二段階目の認証によって、第三者による不正ログインを防げます。

また、条件付きアクセス機能と組みあわせれば、「普段と異なる場所からのアクセスには追加の認証を求める」など、状況に応じた柔軟なセキュリティ対策が可能です。

(2)シングルサインオンの停止によりログインできなくなる

万が一シングルサインオン製品自体に障害が発生した場合、連携しているすべてのサービスにログインできなくなり、業務が停止する恐れがあります。クラウド型の場合、障害発生時はサービス提供側の復旧を待つしかありません。

そのため、次のように対策しておくのがおすすめです。

- SLA(サービス品質保証 以下、SLAと記載)が高く、安定稼働の実績が豊富なサービスを選ぶ

- 緊急用のアカウントを各SaaSで作成しておく

とくに、シングルサインオンを経由せずに直接ログインできる「緊急用のアカウント」を、各SaaSで作成しておきましょう。パスワードは物理的な金庫などで厳重に保管しておき、障害時も業務を続けられる体制を構築することが大切です。

(3)既存システムによっては利用できないケースがある

社内で独自に開発したシステムや一部のアプリケーションは、シングルサインオンの標準的な技術(SAMLやOIDCなど)に対応しておらず、連携できない場合があります。

独自の要件をシングルサインオンに対応させようとすると、大規模な改修で多額のコストがかかる場合や、開発会社が見つからず改修自体が難しくなる場合もあります。

シングルサインオン製品を選ぶ際は、下記のように幅広い接続方法のある製品を選びましょう。

- シングルサインオン製品が、ユーザーの代わりにID・パスワードを自動入力する方式(フォームベース代理認証)

- システムの間に専用サーバーを立てる方式(リバースプロキシ方式)

シングルサインオン製品の導入前に、連携したいシステムに対応可能かを確認することが重要です。

シングルサインオンにおける5つの認証方式

シングルサインオンを実現する認証方式には、5つの種類があります。自社の環境に最適な方式はどれか、それぞれの特徴を理解して見極めましょう。

各認証方式の概要を以下にまとめましたので、参考にしてみてください。

種類 | クラウドサービスへのシングルサインオン | オンプレシステムへのシングルサインオン | API・スマートフォンアプリ対応 | メリット | 注意点 |

|---|---|---|---|---|---|

エージェント方式 | × | ○ | × | 細かい権限制御ができる | サーバーへのインストール作業が必要 |

リバースプロキシ方式 | ○ | ○ | × | アプリに一切手を加えずシングルサインオン化できる | 中継サーバーの構築・管理が必要 |

代理認証方式 | ○ | ○ | × | 導入が手軽で早い | ログイン画面のデザイン変更で動作しなくなるリスクあり |

フェデレーション方式 | ○ | ○ | ○ | セキュリティが高い | 連携先のSaaSが規格に対応している必要がある |

透過型方式 | × | ○ | × | OSへのログインで認証が完了する | クラウドSaaSとは連携不可 |

(1)エージェント方式:アプリの入り口に番人を置く方式

エージェント方式は、連携したいウェブアプリケーションのサーバーに「エージェント」と呼ばれる専用ソフトウェアを導入する方式です。このエージェントが番人のようにアクセスを監視し、必要なときにIdPへ認証を確認します。

アプリケーション本体のプログラムを変更せずに導入できるため、開発コストを抑えやすいのがメリットです。

また、IdPから部署や役職といった属性情報を受け取れるため、役職によって画面表示を変えるなど細かな権限管理を行ないたい社内の基幹システムに向いています。

(2)リバースプロキシ方式:受付窓口をアプリの前に置く方式

リバースプロキシ方式は、ユーザーとアプリケーションの間に「リバースプロキシ」と呼ばれる受付窓口となるサーバーを設置する方式です。このサーバーがユーザーの代わりに認証を行なうため、アプリケーションに手を加えることなくシングルサインオンを実現できます。

また、アプリケーションの改修が不要で、複数システムをまとめて管理できるため、次のようなケースに向いています。

- 複数の社内ウェブシステムを、一括でシングルサインオン対応したい

- 開発会社によるサポートが終了し、改修できないシステムがある

クラウド型のリバースプロキシ方式を使えば、初期投資を抑えて手軽に導入しやすくなります。

(3)代理認証方式:IdPが代理ログインしてくれる方式

代理認証方式は、IdPがユーザーの代わりにID・パスワードを自動入力してログインする仕組みです。アプリケーション側の改修ができない場合でも導入しやすいのが特徴です。

標準技術(SAML/OIDC)に対応していない古いシステムとも連携しやすく、設定も比較的簡単です。

とくに次のような場合に有効です。

- 1〜2年以内にリプレース予定の古いシステムが残っている

- シングルサインオン導入のお試しとして、早期に効果を検証したい

ただし、代理認証方式には以下のような注意点もあります。

- アプリ側でパスワードを変更した場合、シングルサインオン製品に登録したパスワードも手動で変更が必要

- アプリのログイン画面のHTMLが変更されると、自動入力が機能しなくなる可能性

代理認証方式はあくまで一時的な利用として、将来的にリバースプロキシ方式に移行するなどの計画を立てておくことが重要です。

(4)フェデレーション方式(SAML認証):標準ルールでつなぐ最も安全な方式

フェデレーション方式は、「SAML」や「OIDC」といった世界共通の技術ルールを使って認証情報を連携する方法です。特徴は「パスワード自体を渡さない」ことです。代わりに「この人は認証済みです」という証拠(アサーション)だけをやり取りします。

そのため安全性が高く、多くの企業が利用しています。

- SAML:企業向けSaaSでよく使われる

- OIDC:スマートフォンアプリや一般消費者向けのサービスで広く使われる

最も推奨される王道の方式です。

(5)透過型方式:ユーザーが意識しない自動認証方式

透過型方式は、ネットワークの途中に専用機器を設置し、通信内容からログイン情報を検知して自動で認証する仕組みです。ユーザーやサーバー側に設定を変える必要がなく、ユーザーはシングルサインオンを意識せずスムーズに利用できます。

ただし、制約もあります。

- 社内ネットワークでのみ利用可能

- インターネット経由のSaaSには使えない

- リモートワークやスマートフォンでは利用が難しい

閉域ネットワーク前提の企業向けの方式といえます。

シングルサインオン製品を選ぶ際の7つのポイント

シングルサインオン製品を選定する際は、自社の環境や将来の拡張性まで見据えなければ、導入後のミスマッチにつながる可能性があります。

ここでは、製品選びで確認すべき7つのポイントを見ていきましょう。

- 既存システムやサービスと連携できるか

- クラウド型かオンプレ型か

- セキュリティ対策機能が充実しているか

- シングルサインオン自体のセキュリティが強固か

- マルチデバイスに対応しているか

- コストは導入効果と見合っているか

- 導入時や運用後のサポートが充実しているか

(1)既存システムやサービスと連携できるか

シングルサインオン製品によって、あらかじめ連携の設定が用意されているアプリケーションの数が異なります。製品の「対応アプリケーション一覧」などを確認し、連携実績が豊富な製品を選びましょう。

また、独自開発の社内システムが多い場合は、要件に対応しやすい認証方式をサポートしていることも選定ポイントです。たとえば、以下のような認証方式が一例です。

- リバースプロキシ方式

- エージェント方式

まずは現在利用中のSaaSをリストアップし、下記の3つに分類してみてください。

- 標準技術に対応済みのアプリケーション

- 独自開発のシステム

- 将来導入予定のアプリケーション

そのうえで、検討中のシングルサインオン製品がどれだけ対応できるかを確認しましょう。

(2)クラウド型かオンプレ型か

シングルサインオン製品にはクラウド型とオンプレ型があり、下記のような違いがあります。

項目 | クラウド型 | オンプレ型 |

|---|---|---|

導入形態 | インターネット経由でサービスを利用 | 自社でサーバーやソフトウェアを構築 |

初期費用 | 比較的安価 | 高額 |

運用コスト | 月額・年額のサービス利用料 | ・ライセンス保守費用 ・サーバー維持費 |

管理負担 | 最小限 (提供会社が保守・更新) | 大きい (自社で保守・更新が必要) |

カスタマイズ性 | 制限あり (提供範囲内) | 柔軟 (自社要件にあわせて構築可能) |

クラウド型のシングルサインオン製品は、自動で機能が更新される点やリモートワークに対応しやすい点がメリットです。また、クラウド型は初期費用が比較的安価で、月額料金で利用できるためコストの見通しを立てやすいでしょう。

一方、オンプレミス型は、自社でサーバーやソフトウェアを購入する必要があり、初期費用として数百万円から数千万円の投資が必要になる場合があります。自社の環境にあわせて柔軟にカスタマイズできるため、金融や医療機関など、業界特有の厳しいセキュリティ要件を満たす必要がある企業に適しています。

自社のシステム構成やセキュリティポリシーにあわせて、最適な導入形態を選びましょう。

あわせて読みたい

-

情報セキュリティポリシーとは?策定の手順や必要性を初心者向けに解説

情報セキュリティポリシーの必要性や策定方法を知りたい方向けに、メリット・デメリットや具体的な手順、形骸化を防ぐコツを解説します。中小企業向けのひな形も紹介していますので、ぜひ参考にしてみてください。2025/10/21

(3)セキュリティ対策機能が充実しているか

シングルサインオン製品を選ぶ際は、以下のようなセキュリティ機能が搭載されているか確認しましょう。

- MFA(複数の認証方法を組みあわせ、本人確認を強化する)

- 条件付きアクセス(IPアドレスや時間帯、場所などでアクセスを制限する)

- リスクベース認証(ユーザーのアクセス状況から"リスクあり"と判定した場合に追加の認証を行なう)

- デバイス評価(安全性が確認された端末だけを許可する)

とくにMFAについては、どのような認証方法(アプリケーションによるワンタイムパスワードなど)に対応しているか、具体的に確認することが大切です。

また、こうしたセキュリティ機能は、製品の料金プランによって内容が異なる場合があります。自社が目指すセキュリティレベルに必要な機能が含まれているプランを見極めましょう。

(4)シングルサインオン自体のセキュリティが強固か

シングルサインオンは認証の要であるため、製品自体のセキュリティが強固であることは非常に重要です。シングルサインオンが停止すると業務に影響が出るため、提供元の信頼性を以下の点で評価しましょう。

セキュリティ項目 | 評価する内容 |

|---|---|

SLA | サービスの稼働率が保証されているか |

冗長化構成 | 万が一の障害に備え、システムやデータを複数の拠点に分散しているか |

監査証跡 | 誰がいつ何をしたかという履歴を、正確に記録・管理できるか |

第三者機関による認証 | 客観的なセキュリティ基準を満たしているか(ISO/IEC27001など) |

とくに、第三者機関による認証を取得しているかどうかは、サービスの信頼性を測る客観的な指標となります。また、監査証跡があれば、トラブルの原因特定に役立ちます。

(5)マルチデバイスに対応しているか

リモートワークや外出先での業務が一般化した近年、パソコン以外の端末への対応は必須です。スマートフォンやタブレットからもシングルサインオンを利用できる製品であれば、従業員の利便性が向上します。

自社で利用している端末のOSに、製品が幅広く対応しているかを確認しましょう。

また、スマートフォンでのMFAの使いやすさ(プッシュ通知の速さ、生体認証への対応など)も、実際に試して評価することをおすすめします。

(6)コストは導入効果と見合っているか

シングルサインオン製品のコストを比較する際は、3〜5年といった中長期的な視点で投資対効果を試算することが重要です。

- 総コスト:初期費用、ライセンス費用(ユーザー単価×人数)、運用コスト

- 導入効果:ヘルプデスク工数の削減、生産性の向上、セキュリティリスクの低減

料金体系は、初期費用やオプション機能の追加料金なども含めた総コストで比較検討しましょう。たとえば、ライセンス費用のユーザー単価が月500円~2,000円の場合、1,000名規模の企業では年間で600万~2,400万円になります。

コストに対し、導入によって得られる効果が見合っているかを判断します。また、料金プランごとの機能の違いを確認し、自社に必要十分なプランを選ぶことで過剰な投資を防げるでしょう。

(7)導入時や運用後のサポートが充実しているか

シングルサインオン導入時の設定や既存システムとの連携には、専門知識が求められます。また、シングルサインオンに障害が発生した場合、全社がログインできなくなる事態に陥るため、迅速なサポート対応が欠かせません。

自社で無理なく運用できるか判断するために、以下の点を確認しましょう。

- 日本語でのマニュアルや問い合わせ窓口が整備されているか

- 導入作業を支援してくれるサービスがあるか

- 担当者が学べるオンラインの資料や動画が用意されているか

もし社内にIT専門の担当者が少ない場合は、導入支援が手厚く、日本語でのサポートを提供している製品を検討してみてください。

シングルサインオンによる業務効率化とセキュリティ強化には『SmartHR』

情シス担当者にとっての大きな課題が、「パスワード忘れの問い合わせ対応」や「アカウントの手作業での管理」です。多大な工数がかかるだけではなく、退職者アカウントの削除漏れという重大なセキュリティリスクも伴います。

SmartHRのIdP機能(シングルサインオン)なら、このような課題を同時に解決しやすくなります。

SmartHRを認証の入り口として利用することで、従業員はSmartHRにログインするだけで、連携するSaaSにワンクリックでアクセス可能です。従業員が複数のパスワードを覚える必要がなくなるため、情シス担当者の問い合わせ対応を削減できるでしょう。

また、SmartHRは常に最新かつ正確な人事情報を保持しています。この人事情報を利用してアクセスを管理するため、入社手続きが完了すればアカウントが自動発行され、退職処理が終われば各サービスのアクセスが制限されます。

シングルサインオンの導入でセキュリティと利便性の両立へ

SaaSの利用が広がるにつれて、パスワード管理の煩雑さやセキュリティリスクに課題を感じている企業も少なくありません。シングルサインオンは、こうした課題に向き合う際の選択肢の一つとして、従業員の利便性とセキュリティの両立を支える仕組みといえます。

一方で、シングルサインオンの導入にあたっては、想定される注意点への理解や、自社のIT環境に合った認証方式・製品を検討することが重要です。本記事で紹介したメリットや選定時の観点が、自社に合った導入方法を整理する際の参考になれば幸いです。

成田 大輝

監修者

事業会社の情シスとして入社し、社内システム開発のPJや約40事業所のヘルプデスク、ITインフラ整備、情報セキュリティ対策を担当。現在は、株式会社ウェヌシスを立ち上げ、代表取締役として情シス向けの研修事業やコンサルティング事業、BPO事業を展開している。

SmartHR コラム編集部

SmartHRコラムはお客さまの課題解決をサポートするメディアです。機能解説やイベントレポートなどの情報をお届けします。

すぐにわかるSmartHR情シス機能紹介2点セット

この資料でこんなことが分かります

企業が直面するSaaS運営上の課題

SmartHRの「ID管理」とは?

SmartHRの「シングルサインオン(IdP機能)」とは?

便利な機能と導入による効果

フォームの入力欄が表示されない方は SmartHRお問い合わせフォーム新規タブまたはウィンドウで開く よりお問い合わせください。

お気軽にお問い合わせください

SmartHR導入に関するご相談、

見積もりのご依頼、

トライアルを受け付けています。