公開日:2026/04/16

シャドーITとは?セキュリティリスクや情報漏えいの事例、対策を解説

目次

クラウドサービスの選択肢が増えたことで、従業員が業務に必要だと感じるツールを個人で利用する場面が増えてきました。管理部門の承認を得ずに、従業員が独自に導入・使用するデバイスや外部サービスが「シャドーIT」です。

シャドーITは、意図しないセキュリティリスクにつながる恐れもあります。便利さと安全性のバランスに、頭を悩ませている情シス担当者の方もいるのではないでしょうか。

本記事では、シャドーITが起こる背景やリスクを整理し、情シス担当者の負担を増やさずに対応していくためのポイントを紹介します。

シャドーITとは?

従業員が業務を進めやすくするために、自分で使いやすいツールを選ぶケースはめずらしくありません。ただ、管理部門への申請が後回しになることも多く、結果として企業側が把握できないIT利用が生まれることがあります。

このように、管理部門の承認を経ずに業務で使われているデバイスや外部サービスは「シャドーIT」と呼ばれます。たとえば、個人スマートフォンや私物パソコン、クラウドストレージなどです。

国土交通省の「令和6年度テレワーク人口実態調査」では、令和1年から令和6年にかけてテレワーカーが約10%増加しています。働く場所の選択肢が広がるなかで、業務デバイスやクラウドサービスの使われ方も多様になり、シャドーITが発生しやすい背景になっています。出典:「令和6年度 テレワーク人口実態調査 -調査結果-」(国土交通省)(https://www.mlit.go.jp/toshi/kankyo/content/001879091.pdf)

企業が把握していないツールの利用は、セキュリティリスクにつながる場合もあります。まずはシャドーITがどのように発生し、どのような状況が起きやすいのかを把握しておくことが大切です。

シャドーITとBYODの違い

シャドーITと似た言葉として、BYOD(Bring Your Own Device)が思い浮かぶ人もいるかもしれません。

BYODは、企業が正式に許可・管理したうえで、従業員が個人デバイスや外部サービスを業務で利用する仕組みです。使用するためのルールやセキュリティ基準が整えられており、従業員はガイドラインに沿って利用します。

一方でシャドーITは、企業が把握していない状態で、個人デバイスや外部サービスが業務に利用されることを指します。

両者の違いは「企業が許可・管理しているかどうか」です。同じ個人デバイスの利用でも、企業が把握しているかどうかで、安全性や運用の難しさが変わります。

シャドーITが発生する背景

シャドーITは、特別な意図がなくても、業務環境や組織の状況によって起こりやすくなる場合があります。ここでは、シャドーITが生まれやすい背景を整理します。

- SaaSが増え、個人判断で利用されやすくなっている

- テレワークで利用状況が見えづらくなっている

- 既存デバイスやシステムの使いづらさがある

- セキュリティルールが十分に共有されていない

(1)SaaSが増え、個人判断で利用されやすくなっている

インターネット上で提供されるクラウド型のサービスであるSaaS(Software as a Service 以下、SaaSと記載)は、導入の手軽さと比較的低コストで利用できるというメリットから、業務での利用が増加しています。

しかし、その手軽さが、個人の判断による未承認のSaaS利用、すなわち「シャドーIT」につながりやすいという問題を引き起こしています。

以前は、業務用ソフトウェアの導入にはコストと時間がかかったため、個人が独自に利用することは稀でした。現在では、数クリックで利用開始できるSaaSが増加したことで、利便性とスピード感が優先されやすくなっています。

このような状況を踏まえ、企業は「どのSaaSがどこで使われているか」を把握するための仕組みを整備することが不可欠です。

具体的には、ネットワークの通信ログ確認や利用状況調査などを通じて、未承認のものも含めたSaaSの利用状況を可視化することが第一歩となります。

その上で、正式に利用を承認したSaaSについては、アカウント管理の負担を軽減する仕組みの導入が重要です。

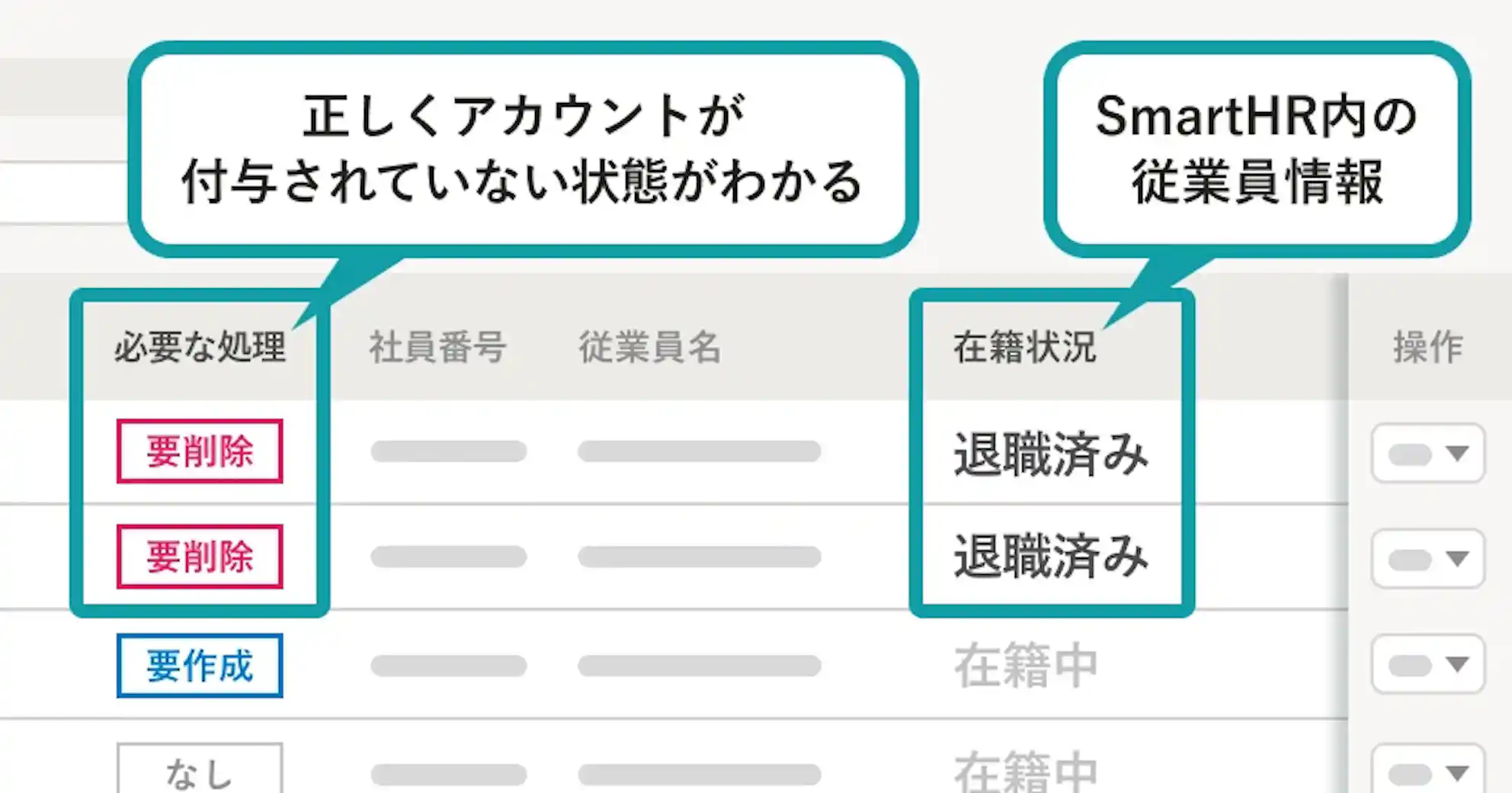

クラウド人事労務ソフトSmartHRの「ID管理」機能は、連携サービスのアカウント管理を、従業員情報に基づいて一元的に進めることを可能にします。あらかじめ把握・承認されたSaaSを対象に、誰がどのアカウントを利用しているかを整理しやすくします。これにより、管理対象SaaSのアカウント棚卸しや更新作業の負担が軽減され、セキュリティリスクの低減に貢献します。

お役立ち資料

3分でわかる!ID管理

この資料でこんなことが分かります

- 企業が直面するSaaS運営上の課題

- この課題、SmartHRの「ID管理」が解決します!

- SmartHRの「ID管理」とは?

- SmartHRの「ID管理」特徴

- ご利用イメージ

(2)テレワークで利用状況が見えづらくなっている

テレワークが定着したことで、自宅などのオフィス以外の場所で業務を行なう従業員が増えました。その結果、従業員が「どのデバイス・どのサービスを使って仕事をしているのか」が管理部門からは見えにくくなる場面もあります。

オフィス勤務が中心だった頃は、周囲の目やちょっとした声がけによって、利用しているツールを自然と把握できる環境でした。一方で、テレワーク環境では業務の進め方が従業員に委ねられることも多く、自身の判断で便利なクラウドサービスを試してみようとするケースもあります。さらに、自宅にある私物のパソコンやスマートフォンで業務データを扱うリスクが生じます。

(3)既存デバイスやシステムの使いづらさがある

従業員が社内で使用するパソコンやシステムが使いにくいと、思うように作業が進まず、日々の業務で負担を感じることがあります。こうした状況で仕事をスムーズに進めるために、より便利な方法を求めて、シャドーITが生まれることもあります。

たとえば、動作が遅いパソコンや操作に時間がかかる業務システム、容量制限のあるストレージなどは代替手段を検討するきっかけになりやすいでしょう。

とくに業務をスムーズに進めたい従業員や、新しいツールに慣れている従業員ほど、既存のシステムに負担を感じやすい傾向があります。その結果として、私用デバイスや外部サービスを併用するケースにつながることがあります。

(4)セキュリティルールが十分に共有されていない

セキュリティルールが明文化されていなかったり、存在していても十分に共有されていない場合は、シャドーITが発生しやすくなります。従業員が「何が許可されていて、何が禁止されているのか」を判断しにくいためです。

また、「なぜそのルールが必要なのか」「どのようなリスクを防ぐためなのか」といった背景が共有されていないと、従業員が理解しにくいこともあります。

セキュリティルールを整えることはもちろん、従業員が迷わず行動できるようにする仕組みづくりが、シャドーITの防止にも役立ちます。

シャドーITになりやすいツール・サービス

私用のデバイスやチャットツール、フリーメール、クラウドストレージなどは、使い慣れていることから、シャドーITになりやすい傾向があります。さらに、近年はAI関連サービスの普及により、生成AIツールを業務に使用する機会も増えました。

シャドーITとして利用されやすいツール・サービスの例は、以下のとおりです。

シャドーITになりやすいツール・サービス | 例 |

|---|---|

私用のデバイス | スマートフォン、パソコン、USBメモリ |

チャットツール | Slack、Discord、LINE、Messenger |

フリーメール | Gmail、Yahoo!メール |

クラウドストレージ | Dropbox、Googleドライブ、Microsoft OneDrive |

AIツール | ChatGPT、Gemini、Microsoft Copilot |

VPN | Proton VPN、VPN Gate |

シャドーITのセキュリティリスク

シャドーITが発生すると、意図せずセキュリティ面でのトラブルにつながる可能性があります。ここでは、主に想定される4つのセキュリティリスクを解説します。どのような影響が起きやすいのかを整理し、対策を検討しましょう。

- 情報漏えい

- マルウェア感染

- 不正アクセス

- アカウントの乗っ取り

(1)情報漏えい

企業が承認していないチャットツールやクラウドストレージは、通信経路やデータの保存場所を管理できないため、意図せず情報が外部に流出してしまう可能性があります。とくに個人向けのサービスは、暗号化やアクセス制御などのセキュリティ対策が十分でない場合もあります。

とくに私物のスマートフォンやパソコンで業務データを扱っている場合は、端末を紛失・盗難した際に情報が外部へ流出してしまうリスクも高まります。

こうした背景から、シャドーITによる情報漏えいリスクは、多くの企業で課題となっています。独立行政法人情報処理推進機構(IPA)が毎年公表する「情報セキュリティ10大脅威 2025 [組織]」でも、「内部不正による情報漏えい等」が上位に挙げられています。出典:情報セキュリティ10大脅威2025|IPA 独立行政法人情報処理推進機構

(2)マルウェア感染

管理外のデバイスやサービスを利用すると、マルウェアに感染するリスクが高まることがあります。企業が提供する端末には、一般的にウイルス対策ソフトやファイアウォールなどが導入されている一方で、個人デバイスでは対策が十分でないケースもあるからです。不正サイトなどを閲覧したことをきっかけに、マルウェアへ感染してしまうことがあります。

また、無料のクラウドサービスやツールの中には、安全性の基準や運営体制が明確でないものもあります。こうしたサービスに悪意のあるプログラムが紛れ込んでいた場合、ファイルのアップロードやダウンロードをきっかけに感染してしまうケースも考えられるため注意しましょう。

マルウェアに感染したデバイスが社内ネットワークに接続されると、ほかのデバイスやサーバーに影響し、被害が広がってしまう可能性もあります。

(3)不正アクセス

私物のスマートフォンや自宅のWi-Fi、個人契約のモバイルルーターなど、企業が管理していない通信環境を使って業務を行なうこともシャドーITに含まれます。こうした環境では、通信の暗号化やアクセス制御のレベルが企業ほど高くない場合もあり、意図せず第三者に通信内容を見られてしまう可能性が生まれやすいです。

また、企業が承認していないクラウドサービスやアプリを介して業務データへアクセスすると、各サービスの安全対策を十分に把握しにくくなります。脆弱性が残っている場合には、不正アクセスのきっかけになる恐れもあるため注意が必要です。

(4)アカウントの乗っ取り

シャドーITが増えると、アカウントが乗っ取られるリスクも高まりやすくなります。私用デバイスや未承認サービスを利用する場面では、複数のサービスで同じ ID・パスワードを使い回してしまうケースが少なくありません。もしどこか1つのサービスで認証情報が漏れてしまうと、ほかのサービスのアカウントも乗っ取られてしまう可能性があります。

また、偽のログイン画面へ誘導して認証情報を入力させる「フィッシング攻撃」の被害も増えています。シャドーITが広がると、企業が導入しているフィルタリングや偽サイト検知などの仕組みが十分に機能せず、フィッシング攻撃の被害が増えやすくなるため注意しましょう。

まず取り組みやすいシャドーIT対策

シャドーIT対策は、できるところから少しずつ進めていくこともできます。

まずは、いまどのような状況になっているのかを整理し、従業員が迷わず判断できる環境を整えることが大切です。こうした取り組みは始めやすく、社内の課題を見つけるうえでも役立ちます。

ここでは、まず取り組みやすい基本的な対策を紹介します。

- デバイスやSaaSの利用状況を可視化する

- ガイドラインを整備・共有する

(1)デバイスやSaaSの利用状況を可視化する

シャドーIT対策の第一歩は、「どのツールが、どのような目的で使われているか」を正確に把握することです。ネットワークの通信状況の確認や、従業員へのヒアリングを通じて、業務で使われているサービスを可視化します。

可視化によって、未承認のデバイスやSaaSの利用を早期に発見できます。もし未承認の利用が見つかった場合でも、利用目的を把握したうえで、「業務に必要であれば正式に導入する」「代替サービスを検討する」といった前向きな対応につなげやすくなります。このように、まずは未承認の利用状況を把握することが対策の起点となります。

一方、正式に利用するSaaSについても、継続的なアカウント管理が不可欠です。

しかし、可視化後のアカウントの棚卸しや更新作業をすべて手作業で行うのは、情シス担当者にとって大きな負担となりがちです。

ここで有効なのが、SaaSアカウントを一元管理できる仕組みです。

SmartHRの「ID管理」機能を利用すれば、管理対象のサービスについて「誰がどのサービスを使っているか」をひと目で確認できます。事前に把握・承認されたSaaSに限定してアカウント情報を整理できるため、運用にかかる負担を大幅に軽減し、アカウント管理の手間を削減できます。

お役立ち資料

3分でわかる!ID管理

この資料でこんなことが分かります

- 企業が直面するSaaS運営上の課題

- この課題、SmartHRの「ID管理」が解決します!

- SmartHRの「ID管理」とは?

- SmartHRの「ID管理」特徴

- ご利用イメージ

(2)ガイドラインを整備・共有する

シャドーIT対策を進めるうえで、「どのツールが業務で利用できて、どの範囲に注意が必要か」を従業員が迷わず判断できる状態にしておくことが大切です。そのために、デバイスやサービスの利用ルールをまとめたガイドラインを用意し、従業員がいつでも確認できるようにしておくとよいでしょう。

さらに、業務の中で自然とガイドラインを意識してもらえるよう、研修や共有の場を定期的に設けることも効果的です。「なぜこのルールが必要なのか」「どのような場面で役に立つのか」といった背景をあわせて伝えることで、従業員も取り組みを前向きに受けとめやすくなるでしょう。

また、新たな脅威や働き方の変化に応じて、内容を無理のない範囲でアップデートしておくことも大切です。

中長期で取り組みたいシャドーIT対策

SaaSの利用状況の可視化やルール整備ができたら、継続的にリスクを抑える仕組みづくりを検討するのもおすすめです。

ここでは、中長期的な視点で検討したいシャドーIT対策を紹介します。

- CASBで不正利用を検出・可視化する

- MDMで従業員端末を適切に管理する

- ID管理基盤(SSO/IDaaS)でアクセス権限を一元的に管理する

- 人事情報と連携して利用権限の管理を自動化する

(1)CASBで不正利用を検出・可視化する

SaaSの利用が広がるなかで、一つひとつのサービスの安全性を情シス担当者だけで把握するのは難しくなっています。

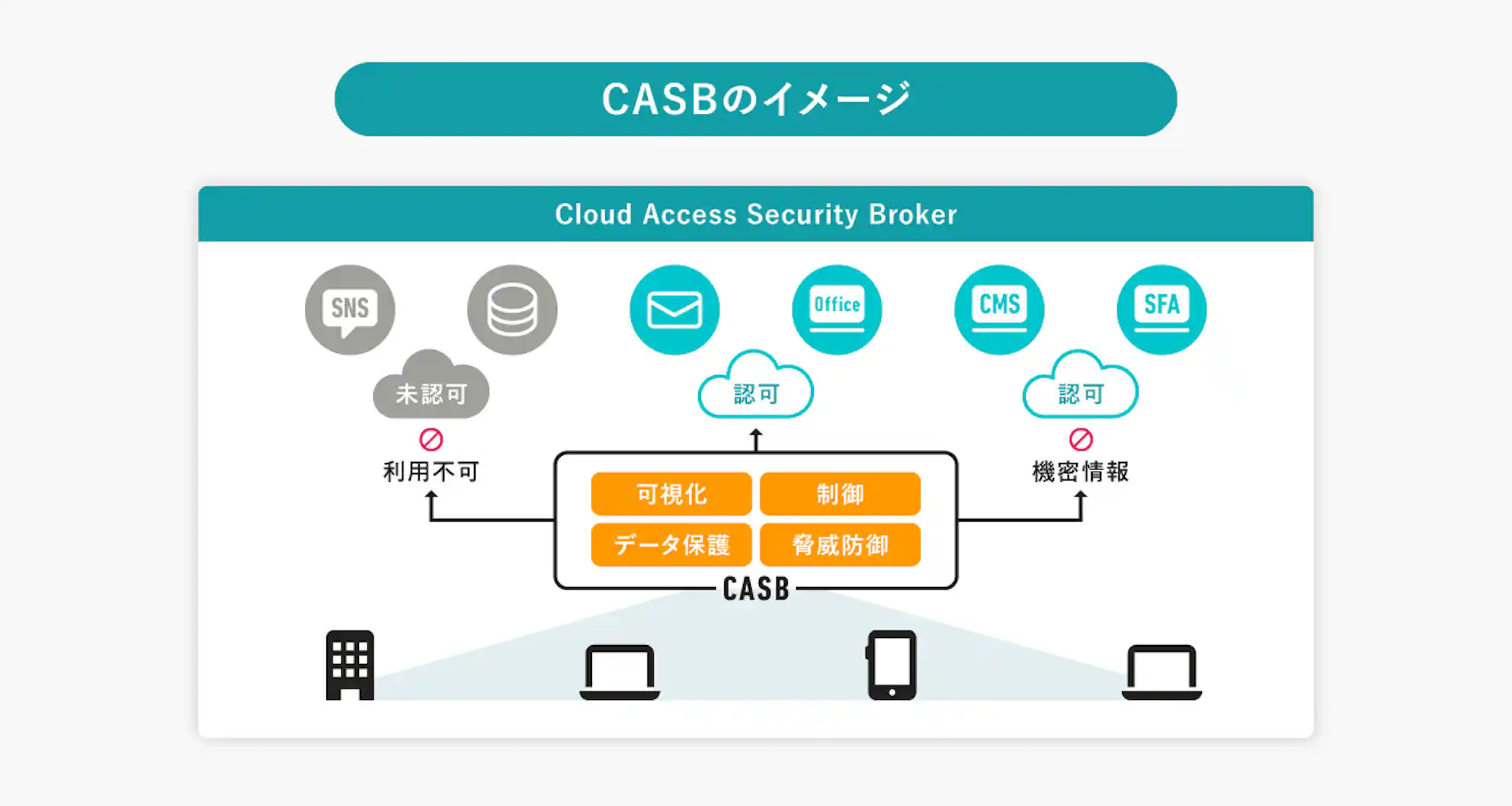

そこで役立つのが、クラウドサービスの利用状況を監視し、セキュリティポリシーを一元的に適用できるCASB(Cloud Access Security Broker 以下、CASBと記載)です。

CASBは、承認されていないクラウドサービスへのアクセスを自動的に検出してブロックできます。また、許可されたサービスでも、機密情報のアップロードや共有といったリスクのある操作を検出した場合は、警告を出します。

さらに、危険性の高いサービスの利用を事前に禁止する設定や、アクセスを制御する機能も備わっているため、情シス担当者の負担を軽減しやすくなるでしょう。

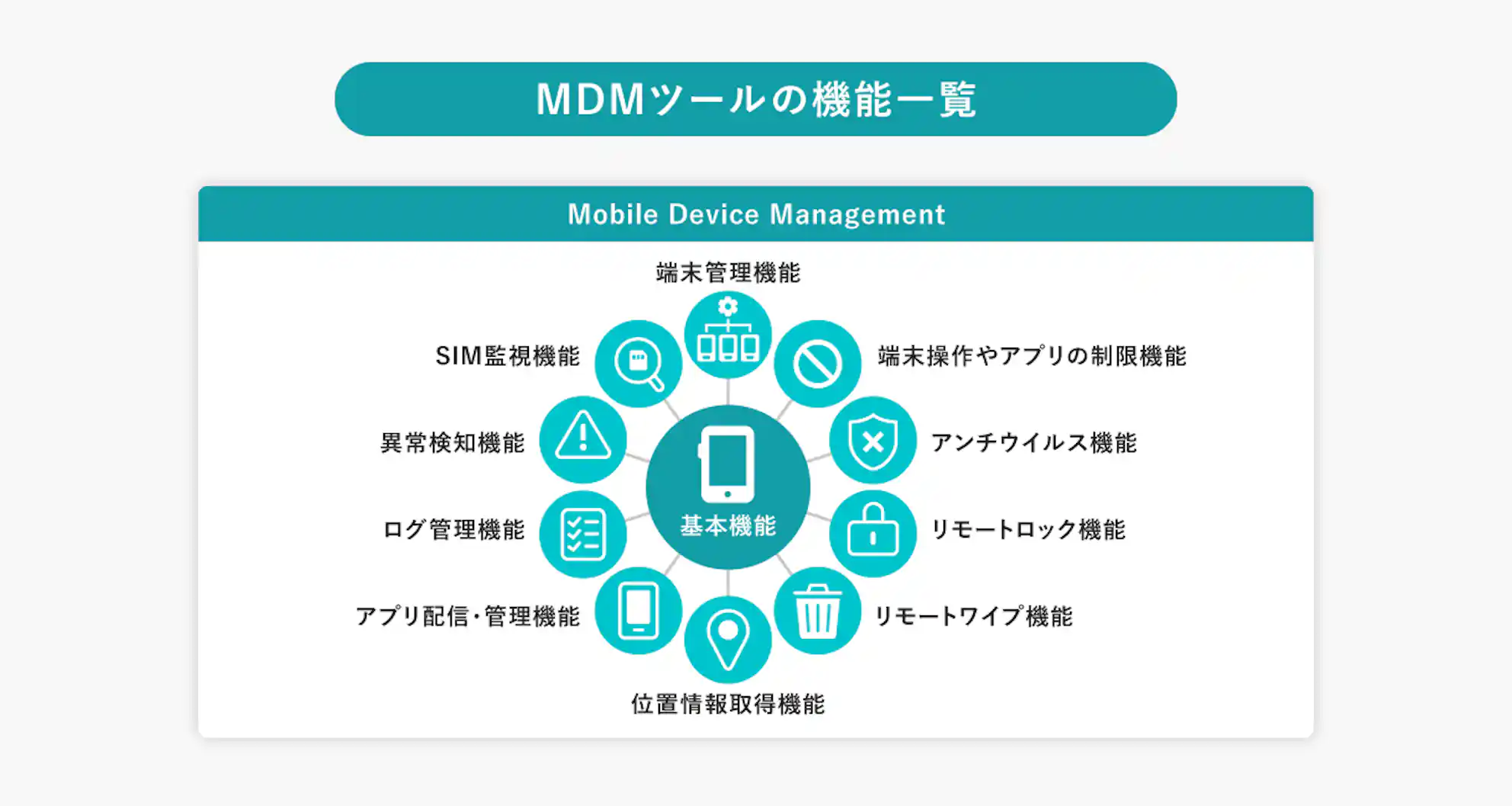

(2)MDMで従業員端末を適切に管理する

MDM(Mobile Device Management 以下、MDMと記載)は、企業が業務に使うスマートフォンやタブレットなどのモバイルデバイスを一元管理するためのシステムです。社員に貸与しているデバイスだけでなく、BYODにも対応できます。

MDMを導入すると、業務デバイスの紛失や盗難が発生した際に、遠隔でデバイスをロックしたり、業務データのみを削除できます。思わぬトラブルが発生した場合でも、情報漏えいのリスクを抑えやすくなる点がメリットです。

また、従業員のデバイスに対してセキュリティポリシーをまとめて適用できます。たとえば次のような設定を、個別の操作なしで一括で反映できます。

- 一定以上の長さ・文字数のパスワードを必須にする

- 一定時間利用がない場合は自動でロックする

- デバイスのデータを暗号化する

こうした仕組みによって、設定漏れや対応の手間を軽減しながら、安全なデバイス利用環境を保ちやすくなるでしょう。

(3)ID管理基盤(SSO/IDaaS)でアクセス権限を一元的に管理する

SSO(Single Sign-On)は、一度のログインで複数のサービスを利用できる仕組みです。またIDaaS(Identity as a Service)は、クラウド上でIDや認証情報を管理するサービスです。

これらを組み合わせたID管理基盤を導入することで、社内システムのログイン状況を一元的に管理できます。「誰が・どのサービスに・いつアクセスしたのか」をすぐに把握できるため、不審なログインがあっても早い段階で対処しやすくなるでしょう。

さらに、企業が管理する認証を通さないとログインできない仕組みを整えることで、個人アカウントの使い回しや、未承認のアプリ・サービスを業務に持ち込むリスクを抑えやすくなります。

あわせて読みたい

-

シングルサインオンとは?メリット・デメリットや製品の選び方を解説

ID管理に課題を感じている情シス担当者に向けて、シングルサインオンの仕組みやメリット・デメリット、認証方式の種類をわかりやすく解説します。製品の選び方もわかりますので、ぜひ参考にしてみてください。2026/03/30 -

IDaaSとは?機能や注意点、導入手順までわかりやすく解説

IDaaSについて詳しく知りたい方に向けて、主な機能やメリット・デメリット、製品の選び方、導入手順をわかりやすく解説しています。セキュリティ強化と業務効率化への一歩を踏み出す参考にしてみてください。2026/03/30

(4)人事情報と連携して利用権限の管理を自動化する

ID管理システムと人事情報を連携させると、従業員の入社・異動・退職に応じてアクセス権限が自動で付与・更新・削除されるようになります。これにより、権限の付与漏れや削除忘れといったヒューマンエラーを防ぎやすくなる点がメリットです。

また、役職変更や部署異動と連動して権限が切り替わるため、「以前の権限が残ったまま」「一時的に付与した権限を戻し忘れた」といった運用トラブルも起こりにくくなります。退職者のアカウントが放置されてしまう心配もなく、不正アクセスや情報漏えいといったリスクも軽減できるでしょう。

シャドーITのリスクを抑えるために安全で効率的な業務環境を構築しよう

シャドーITは、情報漏えいや不正アクセスといったセキュリティリスクの原因となります。

単に禁止するだけでなく、従業員が安全に使える環境を整備することが重要です。そのためには、まず現状を可視化し、アクセス権限を適切に管理する仕組みを段階的に導入しましょう。

ID管理基盤を導入し、ログインや権限付与を一元化することで、退職者アカウントの放置や過剰な権限の付けっぱなしといったリスクを防ぎやすくなります。また、人事情報と連動して権限を自動更新する環境を整えれば、運用負担を大幅に削減できます。

SmartHRの「ID管理」は、こうした「承認されたSaaSを安全に運用するための仕組みづくり」を支える機能です。従業員情報の更新にあわせてアカウント管理を効率化できるため、情シス担当者の負担を減らしながら、安全な状態を保ちやすくなります。

成田 大輝

事業会社の情シスとして入社し、社内システム開発のPJや約40事業所のヘルプデスク、ITインフラ整備、情報セキュリティ対策を担当。現在は、株式会社ウェヌシスを立ち上げ、代表取締役として情シス向けの研修事業やコンサルティング事業、BPO事業を展開している。

SmartHR コラム編集部

SmartHRコラムはお客さまの課題解決をサポートするメディアです。機能解説やイベントレポートなどの情報をお届けします。

すぐにわかるSmartHR情シス機能紹介2点セット

この資料でこんなことが分かります

情シス業務が逼迫する背景

人事情報分散が招く非効率

人事情報ハブの基本的な考え方

ID管理で効率化できる業務

フォームの入力欄が表示されない方は SmartHRお問い合わせフォーム新規タブまたはウィンドウで開く よりお問い合わせください。

お気軽にお問い合わせください

SmartHR導入に関するご相談、

見積もりのご依頼、

トライアルを受け付けています。